Привет ребята , Взлом сайта D7,посоветуйте пжл , неделю как Взломали мой сайт D7, по логам видно рассылка спама с php скрипта ,хотя визуально по дате изменений Скрипт php не нашёл, при достижении лимита рассылки Хостер заблокировал работу сайта,

На момомент взлома ядро D7 было v.7.78 не успел сделать апдейт до 7.8, уязаимость взлома была из-за ядра?

Или взломали через подбор пароля админки или PHP My Admin, надо ли теперь сменить пароль админки и msql?

Нужно ли Php скрипт искать айболитом или просто удалить зараженную папку www и БД и сайт перезалить заново из бэкапа ? Каков порядок действий? Думаю для всех будет полезны советы, Спасибо!

Содержимое сайта публикуется на условиях CreativeCommons Attribution-ShareAlike 3.0 или более поздней версии. Программные коды в тексте статей — на условиях GNU GPL v2 или более поздней версии.

Документация по совместной работе с репозиторием drupal.ru – https://docs.drupal.ru/code

Drupal – торговая марка Дриса Бёйтарта

12+

Комментарии

Если есть бекап файлов и бд - это хорошо. Слейте все себе на локальное окружение, просканируйте антивирусом, обновите ядро и модули, поменяйте пароль на сайт. Заодно сравните файлы ядра из дистра Друпуала с теми, что у вас. Возможно у вас "лишние" или "вредные".

На хостинге поменяйте пароль на БД, доступ к файлам и пароль на хостинг-аккаунт. После перенесите сайт со своего ПК на хост.

У меня с Айболитом работать не получается. Не вижу в нем большого смысла. Возможно @bsyomov знает, как настроить окружение на сервере с Айболитом.

Спасибо VasyOK за отклик и помощь!

бекап файлов и бд есть

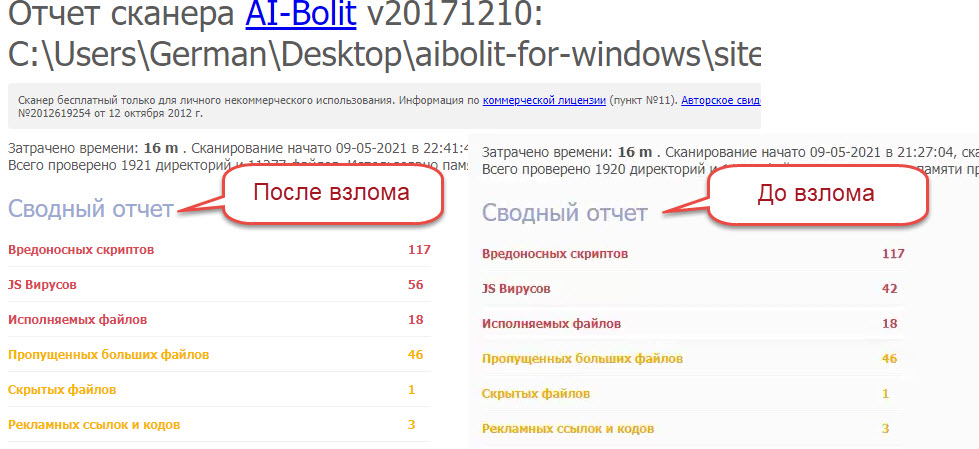

скачал на комп папку www зараженного сайта и просканировал сначала тоталвирусом из 43 антивирусов только один какой то неизвесный антивирус Jiangmin нашел троянDownloder.js.autz , кстати в бэкапе сайта тоже троянDownloder.js.autz ,но думаю это ни о чем ,а вот Айболитом просканировал то тут уже поинтереснее, скрин прилагаю

Айболит пишет что обнаруженные файлы не всегда являются вирусами и хакерскими скриптами и просит выслать им отчет для анализа ,на скрине отчета видно что добавились только вредоносные джаваскрипт хотя поддержка хоста выслала лог якобы Отправка производилась с вашего сайта установленным на сайте PHP-Scriptом

X-PHP-Script: домен.ru/index.php for 36.6.159.103

Сравнил папки сайта до взлома и после , кол-во файлов увеличилось на 70

-сменил пароль FTP SSH

-Проблема ,Изучаю как лучше сменить пароль админки(был простой 5букв) и БД PhpMyAdmin,у меняу путь к скрипту www/домен.ru/scripts/password-hash.sh

-ядро и модули всегда обновлял на сайте с админки ,а надо локально на ПК обновлять?

- не совсем понял поменять доступ к файлам ?

кстати антибот у меня на сайте стоял и работал хорошо,перестали спамить с контактной формы

А взломали мой сайт целенаправленно , забросали меня вымогательским спамом и я по его received ip из служебного заголовка накатал абузу и в отместку взломали сайт,так что охота на меня может продолжится, надо подготовить оборону))

>- не совсем понял поменять доступ к файлам ?

веб сервер должен уметь писать только в папку файлов (в общем случае - sites/default/files), приватную папку файлов и папку временных файлов

Остальные файлы только для чтения. В таком случае вирус не сможет изменить какой-нибудь важный файл или подложить лишние файлы, которые будет запускать

Из минусов - теряется возможность обновляться из админки. Но это такой себе минус - есть шанс проверить что всё работает локально перед тем как всё поднимуть на боевой сервер

Это возможно, в основном, на какой-то своей виртуалке. На большинстве хостингов запускается скрипт от того же пользователя, который является владельцем файлов.

Герман, развернуть сайт у себя под каким нить Опен сервером умеете? Обновите у себя на компе файлы ядра. Файлы в корне сайта совсем уберите. Думаю Вы понимаете, где файл авторизации Яндекс вебмаетра, где robots.txt (если вы там какие то правки вносили). После этого скорей всего никких вирусов не будет.

Если находятся где-то кроме корня сайта - стирайте.

на Опен сервере не пробовал пока

Файлы в корне сайта совсем убрал те в папке www сайт удалил полностью

на компе обновить сайт в принципе также как и на хостинге? Вы мне как раз в ноябре помогали))

те заменить на компе все старые файлы на новые файлы скаченные с дистрибутива ядра v 7.8 кроме

папки /sites

.htaccess

robots.txt

а потом перенести на хост и в адресной строке обновиться?

что за файл авторизации Яндекс вебмаетра ? у меня его нет

Вот такая структура в сравнении бэкап сайта до взлома и нового ядра

Я в ноябре? Если я лично, то не в прошлом году точно.

Только одного человека помню, который с Айболитом работал.

Если не правили файлы htaccess (там часто редиректы www -> https прописаны) и robots.txt - да обновляйте файлы. Все правильно пишете. cgi-bin на хосте создается - можно удалить.

VasyOK, а если я по другому сменил пароль администратора для входа в админку не через drush ,не через ./scripts/password-hash.sh new_password не через mysql и тд а просто зашел под старым паролем в админку далее -пользователи и там сменил пароль и сохранил, это разве не то же самое?

Вполне вариант нормальный, если до этого файлы ядра и контрибных модулей залиты из чистого бекапа или с drupal.org.

Не знаю. Я бы у себя развернул и у себя пароль сменил и БД на продакшн залил.

Айболит, это инструмент, для более-менее знающего языки программирования человека. Как и остальные подобные он очень далёк от идеала, даёт очень много ложно-позитивных срабатываний, и многое пропускает. В его результатах надо планомерно разбираться. Ну и это не всегда имеет смысл, особенно, если есть "чистые" копии сделанные раньше, с которыми можно сравнить с помощью системы контроля версий или diff, находя различия автоматически.

так чем же тогда вычислить и удалить вредоносное на сайте?

Как ни странно, просто ничем.

Загружать заведомо чистый код.