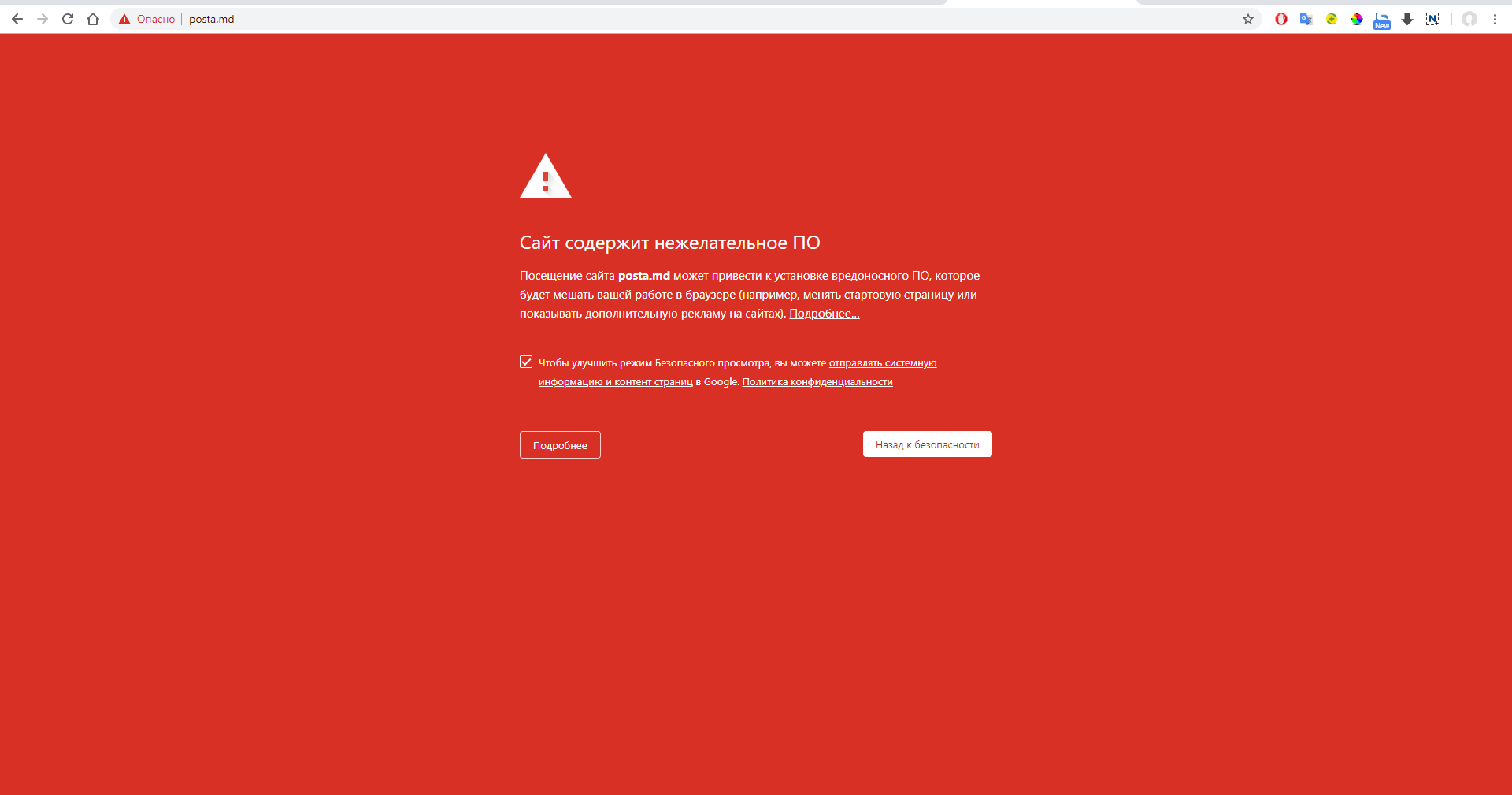

На сайте появилось следующее оповещение:

"Сайт содержит нежелательное ПО. Посещение сайта может привести к установке вредоносного ПО, которое будет мешать Вашей работе в браузере (например, менять стартовую страницу или показывать дополнительную рекламу на сайтах)". Это оповещение выдавал только Chrome.

Сайт был отсканирован онлайн на вредоносное ПО, то что не дало никаких результатов.

Дня через два, сайт начал выдавать следующую картинку на весь экран:

PDOException: SQLSTATE[HY000] [1049] Unknown database..... in lock_may_be_aviable() (line 167 0f /war/www/mysite/ includes/lock.inc).. В следствии этого, зайдя в php/myadmin установил, что база данных удалена.

Сервер откатываю на последнюю точку восстановления до следующей "атаки" с удалением базы.

Это происходит от 2 до 4 раза в сутки, особенно в ночные и вечерние часы.

Вопрос: правильно ли предполагать что сайт взломали?

Если нет---- какие ошибки на сервере (UBUNTU 14.04) могут это провоцировать?

Комментарии

Если удаляется БД, я бы больше грешил на бывшего разработчика, которому (возможно) не заплатили деньги.

Меняйте пароли

Хотя скорее всего сервер уже скомпрометирован и смена паролей не поможет

http://posta.md/ чето не вижу симптомов

Ну дак он только из бэкапа поднял, наверное

Какая версия друпал?

7

Drupal 7.61

получается что разработчик 4,5 года ничего не предприняв, вдруг не с чего решил гадить? Странно это. Предприятие с ним рассчиталось по полной.

Сайт поднимаю постоянно возвращаясь на предыдущую точку восстановления.

А еще: в files/css наблюдаю очень много файлов с названиями типа css_1vvSANgeSjjOHyBLXAp0Hne2wCC1f80hEr92xLH7LWo

Названия эти правильные? Эти файлы всегда находились тут.

Это сжатые css файлы, всё нормально

Релиз от 07.11.18

Кто-то же обновлял сайт эти 4.5 года. Кстати - последнее обновление безопасности 7.63, надо еще раз обновить.

И есть вероятность, что сайт был заражен ранее, например - этой весной во время друпалгедона-2, просто уязвимостью не пользовались.

Если обновляли неправильно - перезаливкой ядра поверх старого, то уязвимости вполне могли остаться.

Всё это время сайтом занимался я. Я и обновлял.

При обновлении, копируя файлы, я кликал на UPDATE ALL.

Вопрос: что значит перезалить?

Как обновлять правильно?

Андрей имел ввиду, что если ваш сайт был взломан весной, а потом поверх накатывались обновления, то заражение никуда не делось. А воспользовались им только сейчас.

В общем смотреть надо, пишите в личку

Когда вы так делаете, старые файлы заменяются новыми, но лишние вредоносные файлы остаются на старом месте. Поэтому нужно именно удалять папки и заливать заново.

Впринципе можно автоматическое обновление настроить. Или найти того, кто втихаря обновляет? Вообще не надо никого обвинять не зная причины.

Поддерживаю про "причины"-)

А вообще, чтобы "дропнуть" базу, достаточно строчку php кода выполнить , добавив ее в поле формы, в котором доступно "выполнение PHP кода".(при наличии соответствующих прав у пользователя БД, которые обычно всегда в наличии).

Способов взлома сайта огромное кол-во, и одними умозаключениями мы их не выявим, следовательно виноватых искать бесполезно.

Это могут быть и уязвимости Drupal, хостера, и угон паролей с компов админов сайта и т.п.

раз ТС имеет кое какие навыки по работе с сайтами, то что ему мешает:

- локально развернуть сайт (если есть зараза то 90% антивирь будет ругаться),

- удалить файлы ядра и залить чистое

- удалить файлы контриб модулей и залить чистые

- просмотеть остальные папки на наличие непонятных *.php и модулей

- запустить скрипт обновления, проверить все ли работает

- сменить пароли и логины

- отключить нафиг модуль PHP filter и проверить все ли работает (если не работает то форумчане за денежку помогут сделать чтобы работало без него)

- прибить старую версию на хостинге.

- залить голое чистое ядро, подождать - если поломают(пару раз в сутки же ломают), меняйте хостинг, если не поломают заливаете подготовленный сайт и выставляете права на файлы и папки.

Еще момент если на учетке сайт не один а есть другие - то возможно их ломают и дальше уже по цепочке.

Спасибо всем за советы. Попробую решить проблему.

Примерно месяца три назад боролся с таким у клиента. Не обновляли полгода сайт, хотя я им предлагал это сделать неоднократно. В результате сайт перестал работать и стал ругаться. После переустановки сайта и обновления, проблема сохранялась. На следующий день все по новой.

Как решил проблему в моем случае. Надо все папки пересмотреть, найти и удалить "левые файлы". Удачи!

veligursky +1

Для решения проблемы я обновил ядро до последней версии, заблокировал ненужного одного пользователя, отключил модуль PHP. После этого, на протяжении 1,5 недели сайт не падал. Вопрос: могли ли эти действия как-то решить вопрос? Неужели пользователь которого я удалил мог со своего аккаунта удалять базу данных? (но это сотрудник компании, он мне знаком) Или может взломщику надоела эта игра и он переключился на другие сайты?